1. INTRODUCCIÓN

Para el 2020 el número de dispositivos conectados a Internet será de 50 mil millones aproximadamente1)(2, de estos, el 50 por ciento serán dispositivos del Internet de las cosas (IoT) en su mayoría3 it comes with a number of key security challenges\u2014IoT devices can become the entry points into critical infrastructures and can be exploited to leak sensitive information. Traditional host-centric security solutions in today\u2019s IT ecosystems (e.g., antivirus, software patches. Este gran incremento en el número de dispositivos conlleva un gran reto para la seguridad, ya que por lo general son productos novedosos que ofrecen una funcionalidad específica y muchos fabricantes descuidan las características de seguridad, debido a la competencia por llegar primero al mercado y que su producto sea fácil de usar4. Un estudio hecho por la revista CIO en España, reveló que el 76% de los encuestados creen que un ataque distribuido de denegación de servicio que involucre un dispositivo IoT no seguro, es probable que ocurra dentro de los próximos dos años5.

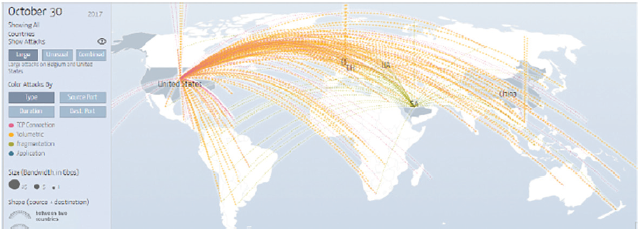

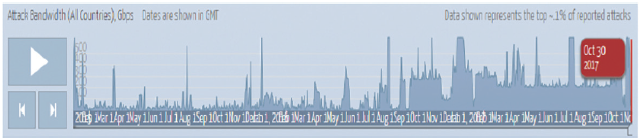

El mayor número de ataques DDoS online se genera desde los Estados Unidos, al emplear el protocolo TCP (Transmission Control Protocol) hacia los puertos 80, 443 y 53 como puede verse en la figura 1 y la figura 2. Dichas muestras fueron tomadas el 30 de octubre de 2017.

Por lo tanto, las redes de Internet siguen siendo vulnerables a una variedad de ataques, ya sean directos o indirectos, que representan una amenaza para los proveedores de servicios y sus usuarios. Ataques como el malware o los de denegación de servicios (DoS). De acuerdo con7)(8 un malware (del inglés malicious software) es un término genérico utilizado en informática para referirse a un programa creado deliberadamente para llevar a cabo una actividad no autorizada (dañar el equipo, utilizar sus recursos, obtener datos confidenciales, etc.) que puede tener algún beneficio para su creador o propagador. Otra definición tomada de9 es la siguiente: “es un software malicioso que reemplazó el concepto de “virus” como un término general debido a que aparecieron otros términos, como spyware, scareware, ransomware, rootkits, botnets, etc.”.

Los ataques de denegación de servicio (DoS) buscan restringir parcialmente o negar completamente el acceso de usuarios legítimos a los recursos proporcionados por la red, computadora o servicio de la víctima. Cuando este intento se inicia desde un solo host, el ataque se llama un ataque DoS. Si bien los ataques DoS se pueden montar con éxito usando un solo host con recursos limitados, la mayoría de los ataques requieren un grupo de hosts maliciosos conocidos como “bots” que inundan la red de la víctima con una cantidad abrumadora de paquetes de ataques. Este tipo de ataque se denomina denegación de servicio distribuido (DDoS)10 are you confident that your policies and procedures would be followed? Have you done a \u2018fire drill\u2019 to see how your people react and your processes work, or if they work at all? Most likely, you haven’t. But it seems that in the world of networking, half the people are trying to prevent the other half from compromising networks. This back and forth is an ongoing dance that seems to offer no simple victory. When thousands of hosts are used to attack a network or website, in a Distributed Denial of Service (DDoS).

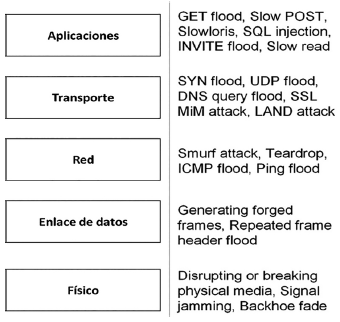

Los ataques DoS se presentan en cualquiera de las capas del modelo OSI (Fig. 3). Entre los ataques que abusan de las configuraciones y funcionalidades de varios protocolos y servicios de capa de aplicación se clasifican como ataques de capa de aplicación. Estos incluyen Slowloris, inundación HTTP-GET, etc.

Para intensificar aún más los ataques DDoS, se introdujo un modelo mejorado conocido con el nombre de (Inundación DoS distribuida) en el que el atacante envía simultáneamente una gran cantidad de robots (sistemas comprometidos) ubicados de manera diferente para producir un flujo de tráfico desbordado11.

El ataque DoS distribuido (DDoS) comienza con un atacante que inicialmente forma una red de sistemas comprometidos conocida como botnet12. Una vez se tiene la botnet, el ejército de robots inunda el servidor con solicitudes GET para sobrecargar los recursos hasta permitir la denegación del servicio, lo que se conoce como HTTP-GET flood. valiéndose una vulnerabilidad en la capa de aplicaciones conocida como “open redirect”13.

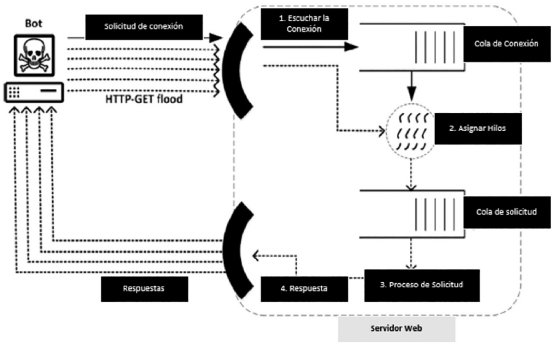

La Fig. 4 ilustra una arquitectura típica de un servidor web susceptible a ataques de inundación GET. Un cliente inicia un proceso de conexión enviando una solicitud al servidor. La cola de conexión contiene todas las solicitudes de conexión hasta que se asignan hilos dedicados para manejar esas solicitudes. Un cliente envía solicitudes de servicio (solicitudes GET) al servidor solo después de establecer una conexión TCP. Todas estas solicitudes de servicio se acumulan en el orden de solicitud donde el programador posteriormente procesa y responde a solicitudes individuales. Al igual que cualquier otro usuario legítimo.

Un bot también establece inicialmente una conexión auténtica para comunicarse con el servidor. Luego envía una gran cantidad de solicitudes HTTP GET al servidor y espera respuestas como un usuario legítimo.

Durante un ataque de inundación HTTP-GET, las solicitudes de los bots se acumulan rápidamente en la cola de solicitudes, lo que lleva a eliminar las solicitudes entrantes subsiguientes enviadas por los clientes legítimos. Un desafío clave para el servidor aquí es clasificar a los originadores de estas solicitudes como robots o humanos. Para agravar la situación, los robots, incluso, intentan imitar el comportamiento de acceso de un usuario legítimo que, si tiene éxito, desafía la lógica de varias técnicas modernas de detección de ataques. El servidor continúa procesando y respondiendo a las solicitudes recibidas de los robots porque las considera legítimas. El atacante mantiene el servidor web involucrado en el procesamiento de forma continua al generar solicitudes a una velocidad superior a la normal, degradando así la calidad del servicio de overalls entregado a los usuarios legítimos y permitiendo la denegación del servicio.

Existen múltiples herramientas que permiten ejecutar ataques DDoS a partir de HTTP-GET flood algunas de ellas son: LOIC14, HOIC15, UFONET16, Dirt Jumper17, Tor’s Hammer18, Nuclear DDoSer19. En el desarrollo de este artículo se utilizó Ufonet por ser una herramienta de código abierto con licencia GPLv3 que se aprovecha de la vulnerabilidad “open redirect” para ejecutar ataques DDoS a partir del método HTTP-GET Food.

El Modelo Cyber Kill Chain®20 es parte del modelo Intelligence Driven Defense®21 para la identificación y prevención de la actividad de intrusiones cibernéticas. El modelo identifica lo que los adversarios deben completar para lograr su objetivo. El modelo consta de siete pasos (Reconocimiento, Armamentización, Entrega, Aprovechamiento, Instalación, Comando y control (C2) y Acciones sobre objetivos) que mejoran la visibilidad de un ataque y enriquecen la comprensión de un analista de las tácticas, técnicas y procedimientos de un adversario.

Hipótesis - preguntas de investigación: Es posible vulnerar una red de dispositivos IoT utilizando herramientas de fácil acceso y manejo, y utilizar dichos dispositivos para lanzar ataques DDoS.

Este artículo hace las siguientes contribuciones: 1) identifica el conjunto de Dorks utilizables para lanzar ataques distribuidos de denegación de servicios, 2) aplica el modelo Cyber Kill Chain como estrategia secuencial para lanzar ataques distribuidos de denegación de servicios, 3) Aplica una herramienta sistemática y analiza los resultados obtenidos en un ataque distribuido de denegación de servicios.

2. DESARROLLO DEL ARTÍCULO

2.1 La metodología

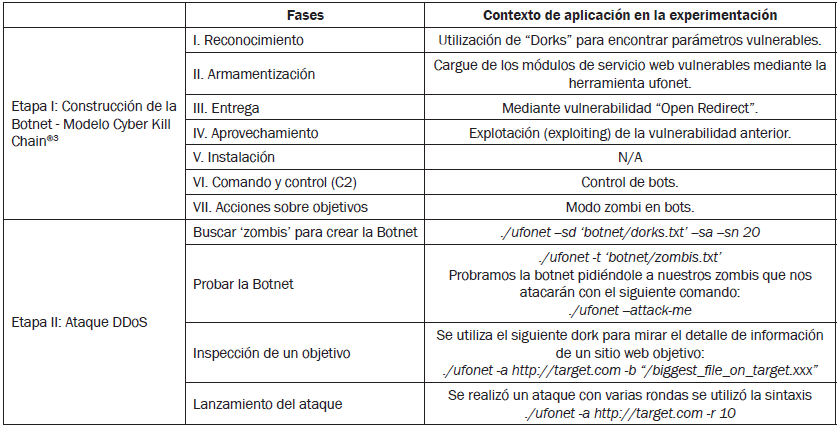

La demostración realizada en este trabajo es desarrollada en dos etapas principales, como se puede observar en la Tabla I, la primera etapa se encarga de la captura de dispositivos en una red para la creación de una Botnet, utilizando búsquedas indexadas de la vulnerabilidad “Open Redirect”; posteriormente, en la segunda etapa, la Botnet es utilizada para lanzar un ataque DDoS sobre un objetivo (target). A continuación se describen ambas etapas y sus fases.

Etapa I. Creación de una botnet

El desarrollo de esta etapa está basado en el marco Cyber Kill Chain® desarrollado por Lockheed Martin. Para este caso, se siguieron algunas de las fases de este marco y otras fueron tomadas por defecto como parte de la herramienta que fue utilizada para la creación de la botnet.

Fase I. Reconocimiento: investigación, identificación y selección de objetivos, a menudo representados como sitios web de Internet de rastreo, como actas de conferencias y listas de correo para direcciones de correo electrónico, relaciones sociales o información sobre tecnologías específicas.

Se buscaron servidores web con la vulnerabilidad “Open Redirect” utilizando búsquedas de indexaciones a partir de “Dorks” que nos permitieran encontrar parámetros GET que son vulnerables:

‘check.cgi?url=’ ‘proxy.php?url=’ ‘validator?uri=’ ‘checklink?uri=’

Fase II. Armametización: Acoplar un troyano de acceso remoto con un exploit en un payload, en general mediante una herramienta automatizada (arma). Cada vez más, los archivos de datos de la aplicación cliente, como Adobe Portable Document Format (PDF) o los documentos de Microsoft Office, sirven como el producto armado.

Luego vamos a ejecutar el siguiente comando para cargar los módulos de los servicios web vulnerables en los servidores encontrados:

root@kali:~/ufonet/ufonet# ./ufonet -i http:// target.com

Fase III. Entrega: transmisión del arma al entorno objetivo. Los tres vectores de entrega más prevalentes para las cargas útiles con armas de fuego de los actores de la APT, según lo observado por el Equipo de Respuesta a Incidentes Informáticos de Lockheed Martin (LM CIRT) para los años 2004-2010, son archivos adjuntos de correo electrónico, sitios web y medios USB extraíbles.

En esta fase la transmisión de los módulos vulnerables se carga y entrega aprovechando la vulnerabilidad de “Open Redirect” por medio de parámetros URL:

root@kali:~/ufonet/ufonet# ./ufonet -a http:// target.com -b “/biggest_file_on_target.xxx”

Fase IV. Aprovechamiento: después de que el arma se entrega al host de la víctima, la explotación activa el código de intrusos. La mayoría de las veces, la explotación se dirige a una aplicación o vulnerabilidad del sistema operativo, pero también podría explotar a los usuarios o aprovechar una característica del sistema operativo que ejecuta el código de forma automática.

La explotación se genera de forma automática debido a que es una víctima con una vulnerabilidad ya identificada “Open Redirect”.

Fase V. Instalación: la instalación de un troyano o puerta trasera de acceso remoto en el sistema víctima permite al adversario mantener la persistencia dentro del entorno. Ya en esta fase el atacante tiene control de los bot y puede redirigir ataques DDos a través de ellos hacia un objetivo.

Fase VI. Comando y control (C2): por lo general, los hosts comprometidos deben obedecer a un servidor controlador de Internet para establecer un canal C2. El malware APT requiere especialmente la interacción manual en lugar de realizar la actividad automáticamente. Una vez que se establece el canal C2, los intrusos tienen “manos en el teclado” de acceso dentro del entorno de destino.

Fase VII. Acciones sobre objetivos: solo hasta ahora, después de avanzar en las primeras seis fases, los intrusos pueden tomar medidas para lograr sus objetivos originales. Normalmente, este objetivo es la extracción de datos, que implica recopilar, cifrar y extraer información del entorno de la víctima; las violaciones de la integridad o disponibilidad de los datos también son objetivos potenciales. Alternativamente, los intrusos solo pueden desear acceder al cuadro de la víctima inicial para usarlo como punto de salto para comprometer sistemas adicionales y moverse lateralmente dentro de la red.

No se hace ningún tipo de extracción de datos, se toma control de las máquinas infectadas para que actúen en modo Zombi y puedan redirigir el ataque DDoS hacia un objetivo en particular.

Etapa 2. Ataque DDoS

Buscar ‘zombis’ para crear la Botnet: el dork permite localizar servidores web que son susceptibles a la vulnerabilidad de Open redirect a partir de una lista que contiene diferentes indexaciones desde diferentes buscadores. El 20 es la limitación del número de zombis encontrados.

Probar la Botnet: UFONet puede probar si sus ‘zombis’ son vulnerables y pueden usarse para atacar. Se puede crear una lista de los zombis a partir del dork.

Para comprobar si tus ‘zombis’ todavía están infectados probando toda la red de bots (¡esto puede llevar tiempo!) Prueba esto:

./ufonet --test-all.

Tabla I METODOLODOLOGÍA CYBER KILL CHAIN

Nota: 3https://www.lockheedmartin.com/en-us/capabilities/cyber/cyber-kill-chain.html

Fuente: Los autores

3. RESULTADOS

3.1 Búsqueda de “zombis” vulnerables

Para lanzar la aplicación y comenzar a buscar zombis -maquinas vulnerables- secuestradas por el atacante, se utilizaron dos opciones. La primera, empleando un patrón de búsqueda, que se conoce como dork y la segunda, por medio de la creación de una lista con el mayor número dorks que se encargan de encontrar el mayor número de máquinas susceptibles a ser secuestradas por el atacante. Los comandos empleados en ambos casos fueron:

./ufonet -s ‘proxy.php?url=’ ./ufonet --sd ‘botnet/dorks.txt’ --sa --sn 20

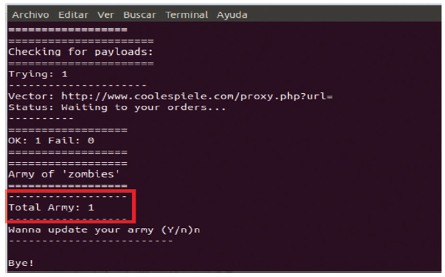

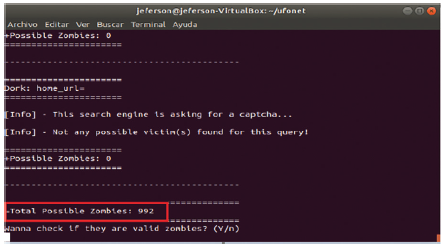

Los resultados obtenidos al ejecutar los anteriores comandos se pueden visualizar en la Fig. 5 y Fig. 6.

El anterior gráfico muestra como la herramienta encontró un zombi “coolespiele” vulnerable a la open redirect a partir de una indexación‘proxy. php?url=’.

Se puede observar en la anterior figura el número de equipos “992” susceptibles a ser secuestrados y que posteriormente pueden ser utilizados como zombis para el ataque distribuido de denegación de servicios hacia un objetivo en particular. Esto se debe a que el dork utilizado emplea una lista “dorks.txt” que incluye búsquedas de diferentes buscadores, lo que le permite ser más efectivo para localizar a sus víctimas. En este caso el dork con la opción -sa hace una búsqueda masiva utilizando todos los motores de búsquedas, acompañado de -sn 20 establecer el número máximo de resultados para el motor (predeterminado 20).

3.2 Lanzar el ataque DDoS a servidores web vulnerables a partir de los zombis

Una vez se tiene la botnet con los procedimientos ejecutados en la figura 5 y 6 procedemos a lanzar el ataque distribuido de denegación de servicios con el comando:

./ufonet -a http://lavictima.com -r 10

UFONet atacó al objetivo, un número de 10 repeticiones por cada ‘zombi’. Eso significa que, con la lista de posibles zombis encontradas que fue de 992, se tendrá, 992 ‘zombis’ x 10 rondas de repeticiones= 9.920 solicitudes enviadas a la víctima. Esto llevaría a una denegación y posterior caída de los servicios prestados por la víctima.

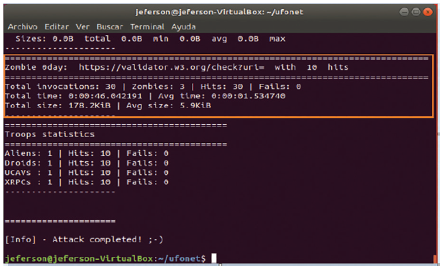

Finalmente se ejecutó el comando:./ufonet -a http://target.com -r 10 --threads 500como se ilustra en la Fig. 7.

Donde -r indica el número de veces que cada zombi atacará a la víctima, mientras que --threads 500 indica el número máximo de solicitudes HTTP simultáneas.

Se observa el número de zombis utilizados como víctimas, con un total de tres, también, el número de solicitudes enviadas a la víctima que fue de 178.200, y la respuesta a la solicitud que, solo alcanzó un tamaño de 5.900, lo que evidencia una denegación de servicios.

4. CONCLUSIONES

Finalmente, estamos viendo que la herramienta evidencia lo fácil que puede ser para un atacante lanzar ataques distribuidos de denegación de servicios aprovechando una vulnerabilidad en la capa 7 -HTTP del modelo OSI para crear / administrar ‘zombis’ y para llevar a cabo diferentes ataques utilizando; GET / POST, multihebra, proxies, métodos de spoofing de origen, técnicas de evasión de caché, etc. Una vez que se encuentra un objetivo adecuado, instala un software malicioso y luego informa al atacante, indicándole el número de máquinas que están en modo zombi.

Los ataques DDoS de capa 7 se dirigen a puntos débiles específicos en la configuración de la aplicación web y los servicios de soporte intermedios, lo que hace que se pongan lentas debido al alto consumo de memoria o se bloqueen.

Proteger los servicios de aplicación en Internet de dichos ataques por medio de Firewalls de aplicación web (WAF) cuya presencia permite que el tráfico de DDoS de la capa de aplicación (incluida la inundación HTTP-GET) llegue sin esfuerzo al servidor de destino.